Sigue los pasos al pie de la letra y no tendrás problema alguno.

Todo lo que necesitarás, ya lo habrás descargado, asique no te preocupes y guarda bien todo el archivo RAR que has bajado.

Te mostraré cómo lograr, lo tan ansiado, conseguir descifrar tu WPA o WPA2.

Ya sabíamos hacerlo con las claves WEP, pero si no queríamos esperar más de 30 años intentando descifrar una WPA con diccionarios, o fuerza bruta, pues nos era imposible.

Quiero insistir, en que se debe de usar solamente en redes de tu dominio o en las que tengas permiso y no en ajenas, para robarle el WiFi al vecino….

El proceso se puede llevar a cabo de 3 modos;

Desde un USB, desde un Live CD o Live DVD, o desde una máquina virtual.

Como quemar CD/DVD´s a la ligera me parece lo menos lógico por su precio, lo mejor será usar, o bien un USB, o una máquina virtual en tu Windows.

En este tutorial te muestro cómo hacerlo desde Un USB, pendrive, o llave de memoria, llamadle como querais...

INSTRUCCIONES:

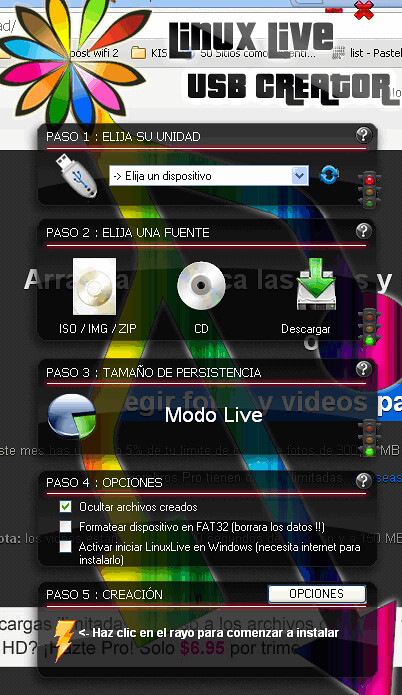

1) Primero, instala “Linux Live USB Creator”. (Incluido en la descarga). Y ejecútalo después, a continuación.

2) Selecciona tu USB.

Selecciona la imagen ISO de Xiaopan (Descargada)

Dale abajo al “Rayo” para comenzar la instalación al USB.

Una vez finalizada la instalación en el USB, ya tenemos “montado” Xiaopan, por lo que solo nos queda, conectar el dispositivo a nuestro Pc, y a continuacion reiniciar el equipo.

Antes de que se cargue Windows nuevamente (recién se reinicie el equipo) pulsa la tecla F8 de tu teclado, para que la bios te permita arrancar el equipo desde el USB con Xiaopan, y no desde el disco duro con tu Windows.

Hecho esto, veremos como comienza a cargar el Sistema operativo que usaremos para la tarea de descifrar una contraseña WPa o WPA2 incluso con PSK.

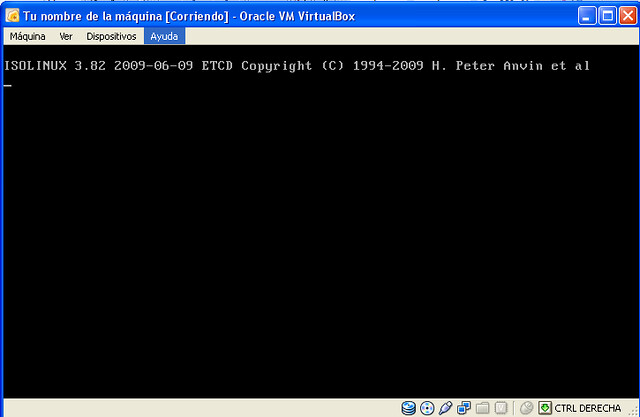

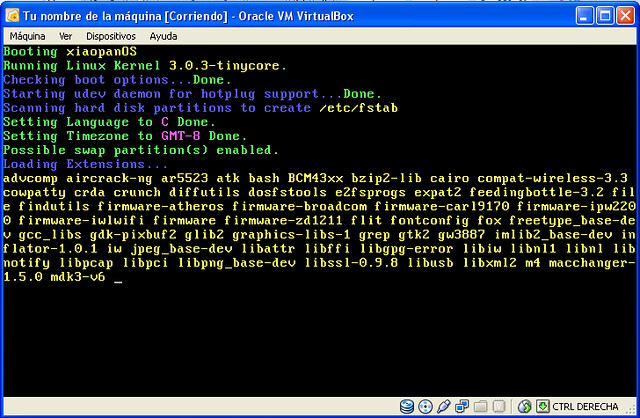

Ahora arrancará el Sistema Operativo, como se muestra en estas capturas de pantalla.

(Las capturas a partir de aqui, son echas corriendo Xiaopan desde una maquina virtual, no desde un USB, como será vuestro caso, pero vereis lo mismo que aqui, asique nos sirve perfectamente):

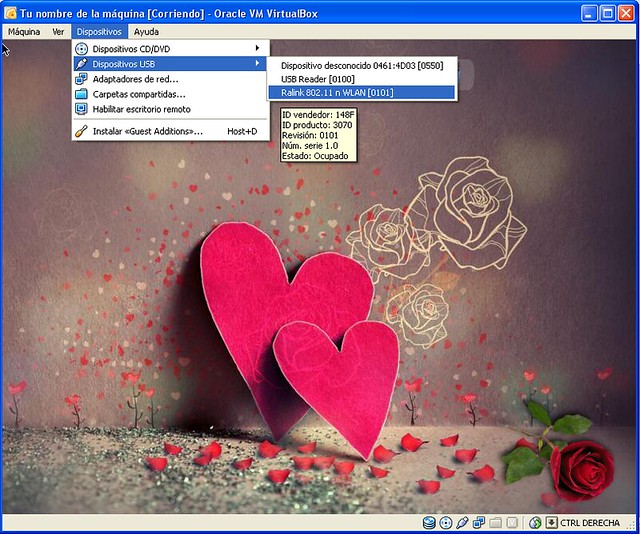

Finalmente se muestra el escritorio; Una vez aquí, hay que hacer lo siguiente: vamos arriba a la pestaña “dispositivos” y seleccionamos lo siguiente como se muestra en la imagen (Aunque el nombre de tu adaptador, puede ser diferente):

En ese momento vuestro Windows detectará la red de Virtual Box, e instalará los drivers en caso de ser necesario…

Después, se desconectará la conexión WiFi de tu Windows, y ya está lista para ser usada la tarjeta de red con el Sistema Operativo “Xiaopan”, dentro de tu “Virtual Box”.

Asique , ya no hay problemas tipo, no me reconoce el adaptador… ¿Qué podrá ser?... y tal y tal y tal...

¿Quien no sabe a que me refiero...?

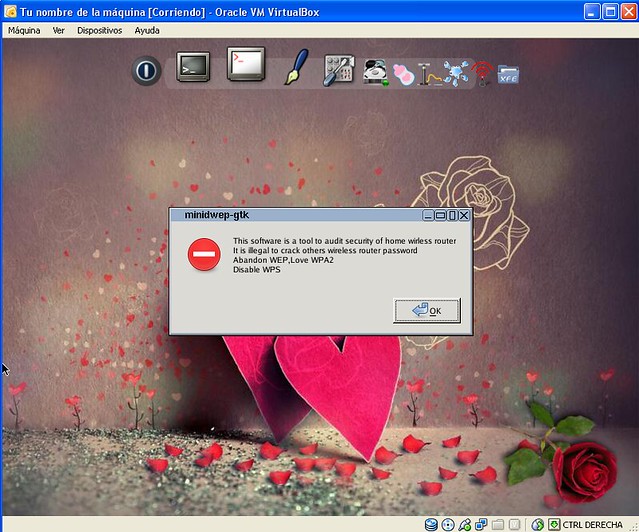

Aunque se puede usar sólo el “Inflator” para sacar tu WPA / WPA2 / WPA2-PSK, es mucho más sencillo y automatizado el hacerlo por medio del programa “Minidwep-GTK”, que en esta versión de Xiaopan, viene incorporado y actualizado, por lo que ahora hacemos click sobre el icono de “Minidwep-GTK” (El tercer icono por la derecha, que es una gota derramada de agua ), para ejecutarlo, como en la imagen:

Damos en OK, aceptando que solo lo usaremos con nuestras redes y ya se abre el programa.

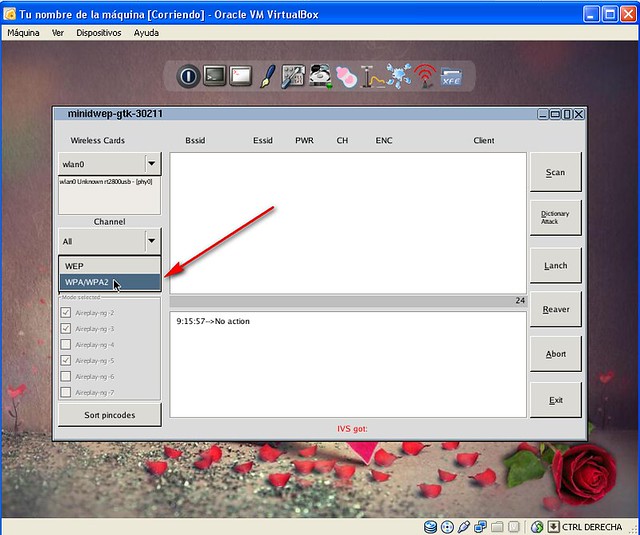

Selecionamos WPA/WPA2:

Y le damos al botón “Scan”:

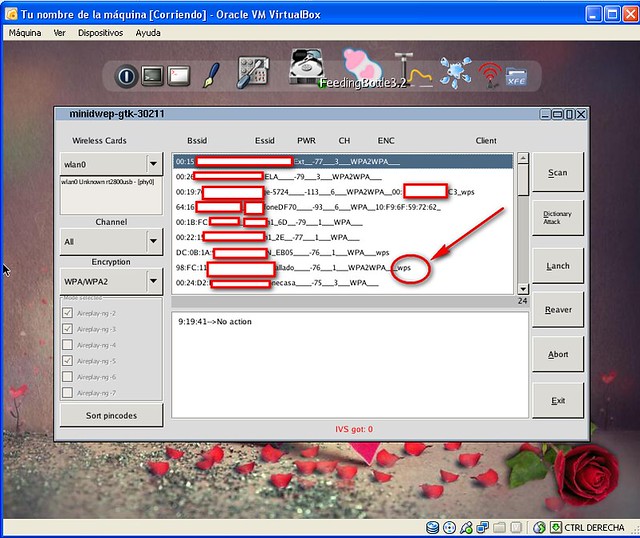

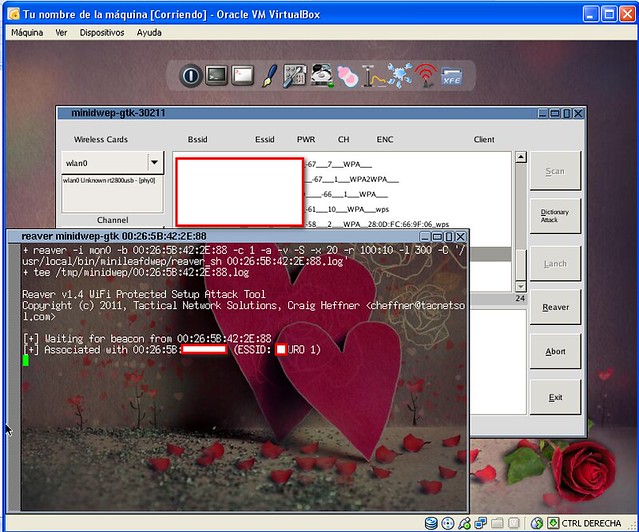

Cuando termine de escanear el sólo, aparecerá esto:

Fijate que tu AP, tenga el “WPS” activado como se muestra en el círculo rojo. Solo esos AP, pueden ser vulnerados por este medio.

(Consejo):

<<Si tu rúter tiene desactivado el WPS y usas clave WPA/WPA2, nunca te robarán el WiFi. >>

Por el momento…. octubre de 2012…

Seleccionamos el AP que deseamos, y le damos al botón “Reaver”:

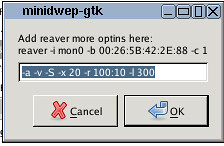

Damos a OK para continuar, o introducimos más comandos a la línea para añadir otras opciones. (Sólo si sabes lo que haces)

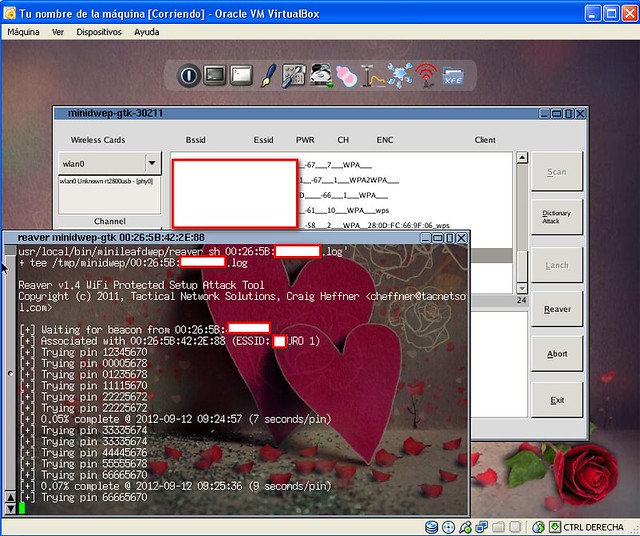

Tras darle a “OK” ya comienza el proceso…

Lo primero es que el rúter nos permita asociarnos, en caso de que si nos lo permita, como en la imagen superior… ¡Bingo!...

Si no lo permite tras un par de minutos, lo más probable es que no podamos obtener la WPA, pues no comenzará el proceso de envío de Pines, o se detendrá porque el rúter nos bloquee por enviar varios Pines erróneos.

En ese caso, cambia de AP, y elige otro. (Siempre que sea tuyo, o tengas permiso).

Como veis, el Reaver comienza a enviar Pines al rúter a fin de asociarse a él po medio del WPS y de ese modo ya una vez dentro, copiar y facilitarnos la clave WPA ó WPA2.

En mi caso es una clave tipo WPA2-PSK para mayor información…

Como ya lo había hecho previamente, sé que tardará entre 3 horas y media, y 5 horas, poco más o menos… Con el 100% de efectividad…

Después de hacer las pruebas para este tutorial, de nuevo, desactivaré el WPS en mi rúter y recomiendo que todos lo hagáis. Ya se sabe el porqué…

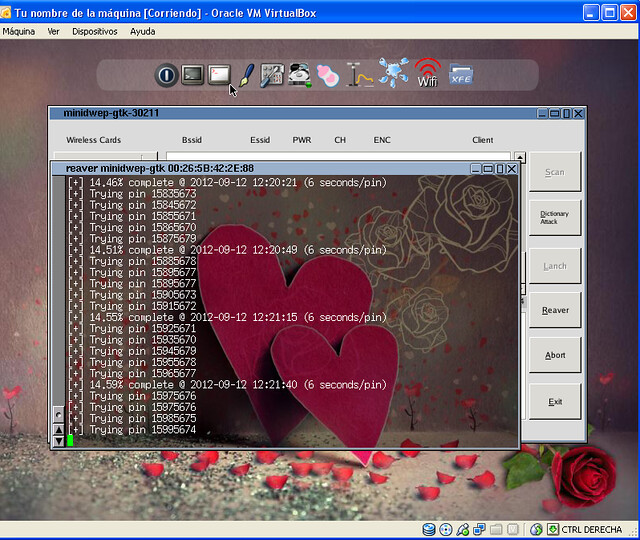

Y continua trabajando, empieza a enviar pines a modo de fuerza bruta y nos va indicando el porcentaje

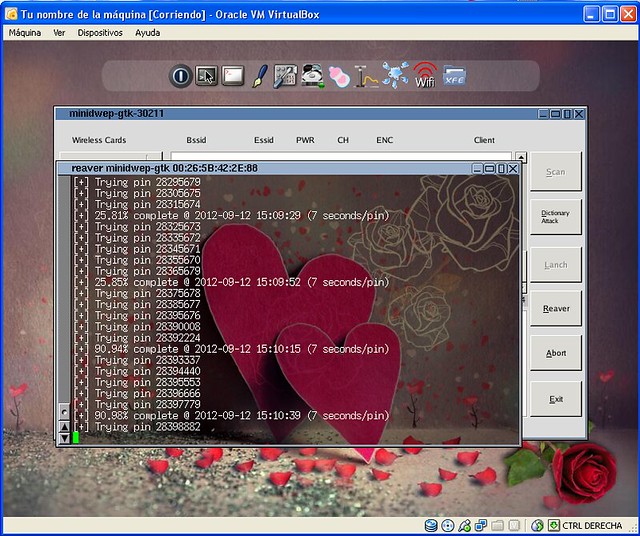

Llegado mas o menos al 20%-25%, saltará de repente al 90% en un momento determinado, creo que ocurre cuando descifra 3 o 4 dígitos consecutivos del Pin del WPS, y de ese modo acelera el ataque.

Esto lo creo por lo que he visto, pero realmente ni sé porqué lo hace, ni puedo explicarlo mejor, pero sé que sucede. Por eso me imagino que será debido a lo que comento.

Llegados a este punto…

Esperamos pacientemente, jugando a la Play 3, o yendo a ligar a la playa…

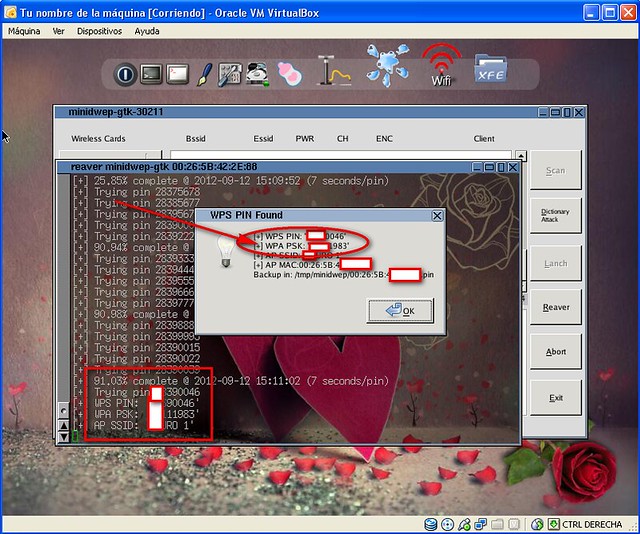

Tienes la certeza que a la vuelta verás la siguiente imagen y te alegrarás mucho…

Listo, ya sabemos ahora con absoluta certeza que con WPS activado en el rúter, las claves de red WPA / WPA2 / WPA2-PSK, no son seguras…

Ha tardado 5 horas y media. La vez anterior me tardo como 3 horas y poco. Creo que en maquina virtual es algo más lento que por USB, pero efectivo igualmente.

Espero que las personas que quieran comentar el post, crean con la vista, ya que con palabras a veces, no se lo creen...

SIN DICCIONARIO Y EN 5 HORAS PUDE ROMPER MI WPA2-PSK... SI QUE SE PUEDE

El password para el RAR es: doblefoul